En entreprise, le contrôle d’accès est un enjeu majeur qui prend davantage d’ampleur avec l’apparition de professionnels toujours plus mobiles et toujours plus polyvalents. Chacun d’entre eux doit pouvoir librement accéder à son poste durant ses horaires de travail, mais pas au détriment de la sécurité globale de l’enseigne. Or, plus l’entreprise est grande, plus le personnel est nombreux et plus les besoins en contrôle d’accès se complexifient.

Pour bénéficier d’un accompagnement sur mesure dans le domaine, tournez-vous vers les experts en contrôle d’accès et vidéosurveillance de RCE. Forts d’une solide expérience, ils sauront vous guider dans vos choix pour aboutir à une solution adaptée. Avec leur aide, l’installation d’un système de contrôle d’accès par badge vous offrira à coup sûr une maîtrise absolue des flux humains au sein de vos bâtiments. Alors, n’hésitez pas à prendre contact !

Le système de contrôle d’accès en entreprise, un élément-clé de la sécurité

Le contrôle d’accès en entreprise va au-delà de la simple préoccupation d’empêcher des individus mal intentionnés de pénétrer dans le bâtiment pour commettre un vol, une agression ou des dégradations. Au contraire, il s’agit également de maîtriser les allées et venues du personnel dans les zones qui leur sont strictement autorisées.

Prenons un exemple : un membre du service de comptabilité doit pouvoir accéder aux archives papier répertoriant tous les mouvements financiers de l’entreprise. En revanche, il n’a rien à faire dans le local technique dont l’accès devra donc lui être refusé, au contraire des techniciens. En résumé : deux profils distincts auxquels sont accordés des rôles, et donc des accès, bien différents.

La notion du « quand » revêt également une importance particulière. Les salariés doivent pouvoir pénétrer dans les locaux de l’entreprise durant leurs horaires de travail, mais pas en dehors. Impossible pour eux de s’y rendre en pleine nuit sans autorisation préalable !

La bonne nouvelle, c’est que les technologies d’aujourd’hui permettent de répondre aux impératifs, multiples et complexes, en matière de contrôle d’accès. Bien sûr, leur mise en œuvre exige l’intervention de professionnels qualifiés qui en maîtrisent chaque aspect afin d’éviter une mauvaise utilisation du dispositif. Imaginez un instant que votre personnel ne puisse plus accéder à vos locaux ? Voilà une problématique qui pourrait vous amener à considérer le système de contrôle d’accès comme un frein à votre activité, à plus forte raison si le problème se reproduit sans cesse (croyez-nous, cela peut arriver avec une mauvaise programmation !).

Rassurez-vous, cependant : RCE possède toutes les qualifications requises pour vous proposer des solutions en accord avec vos exigences. Nous tenons compte de vos directives afin d’installer un système de contrôle d’accès au service de votre entreprise.

Système de contrôle d’accès dans le Nord et le Loiret : nos solutions

Parce que la mise en sécurité de vos locaux nous est précieuse, nos équipes mettent tout en œuvre pour déployer au sein de votre entreprise un système de contrôle d’accès pertinent et adapté à vos besoins et ce, que vos locaux soient situés dans le Nord ou le Loiret.

Au plus proche de ses clients, notre équipe de spécialistes vous accompagne sur Lille, Valenciennes, Arras, Orléans ou encore Montargis pour vous apporter efficacité et réactivité.

Pour une sécurité optimale, nous installons et maintenons du contrôle d’accès centralisé permettant une gestion globale du système.

Afin de répondre au mieux aux attentes des entreprises, nous proposons un large choix de systèmes de contrôle d’accès allant du lecteur de badge à l’installation de tourniquet ou encore la barrière levante.

Nous installons et maintenons du contrôle d’accès centralisé permettant une gestion globale du système et donc une simplicité d’utilisation. La majorité des systèmes centralisés est constituée de 3 niveaux qui peuvent être dissociés les uns des autres en respectant quelques règles techniques.

Systèmes d’identification: lecteur de badge, lecteur de plaques d’immatriculation, clavier et badge de péage

Pour un contrôle d’accès en entreprise efficace, nos équipes vous proposent une installation de contrôle par badge ou de lecteur par badge sur l’ensemble de la région Nord et du Loiret. En fonction du niveau de sécurité nécessaire, nous proposons d’autres équipements aux entreprises tel que le clavier ou encore le lecteur de plaques d’immatriculation.

En termes de badge longue distance, nous proposons également le badge de péage pour vos déplacements.

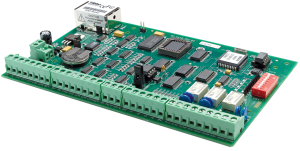

Traitement: une technologie fiable et modulable

Assurée par une combinaison d’UTL (Unité de traitement local) et d’un serveur, il est le cœur et l’intelligence du système et assure la liaison entre l’identification et le verrouillage.

Pour assurer l’efficacité de votre sécurité, nous commercialisons la solution Système Amadeus 5 de DDS pour une gestion complète de votre site et de tous les accès personnels/visiteurs…

Systèmes de verrouillage: barrière levante, tourniquet pour les entreprises

Selon l’équipement déjà présent et selon la situation, nous avons la possibilité d’installer différents systèmes de verrouillage au sein de votre entreprise.

Nous proposons ainsi l’installation de barrière levante ou encore l’installation de tourniquet pour rendre votre système de contrôle d’accès encore plus efficace.

Le choix des éléments de verrouillage n’est pas simple et il est conditionné par de nombreux critères :

- Sécurité des biens ou des personnes,

- Résistance à l’effraction,

- Contraintes techniques.

Système de contrôle et alarme

Les systèmes de contrôle d’accès que nous proposons peuvent également être utilisés pour une fonction de contrôle et d’alarme :

- Porte trop longtemps laissée ouverte,

- Porte forcée et effraction,

- Porte correctement fermée permettant une sécurité contrôlée de la périmétrie de site,

- Détection intrusion.

Les domaines d’application de nos systèmes de contrôle d’accès

Les caractéristiques des systèmes de contrôle d’accès, que nous proposons aux entreprises basées dans la région Nord et dans le Loiret, sont de plus en plus appréciées dans l’industrie et plus particulièrement dans l’agroalimentaire. En effet le suivi par badge d’une personne, grâce au contrôle d’accès, permet de surveiller l’accès au produit et ainsi de répondre au chapitre Food Defense du référentiel IFS.

N’hésitez pas à consulter notre page Food Defense pour en voir les applications possibles. Notre savoir-faire a déjà séduit de nombreux acteurs du secteur :

Tereos : Origny (Saint Quentin), Cambrai, Lillers, Attin, Soisson, Arras, Lille, Aalst (Belgique), Paris…

Ingredia : Saint Pol sur Ternoise, Arras…

Bigard : Maubeuge.

Besoin de plus d'informations ?

Notre FAQ sur les systèmes de contrôle d’accès pour les professionnels

Comment fonctionne un contrôle d'accès en entreprise ?

Un système de contrôle d’accès en entreprise fonctionne en utilisant une combinaison de technologies et de processus pour réguler l’accès des personnes aux locaux, aux zones sensibles et aux ressources internes. Voici un aperçu de son fonctionnement typique :

- Identification de l’utilisateur : Lorsqu’une personne souhaite accéder à un bâtiment ou à une zone sécurisée, elle doit s’identifier en utilisant un moyen spécifique, tel qu’un badge, une carte d’identité, un code PIN ou des informations biométriques (empreintes digitales, reconnaissance faciale, etc.).

- Vérification de l’identité : Une fois que l’identification de l’utilisateur est fournie, le système de contrôle d’accès vérifie son identité en comparant les informations fournies avec celles enregistrées dans la base de données du système. Cela peut impliquer la comparaison de numéros d’identification, la lecture de données biométriques ou l’authentification par mot de passe.

- Autorisation d’accès : Si l’identité de l’utilisateur est vérifiée avec succès, le système de contrôle d’accès vérifie ensuite les autorisations d’accès correspondantes pour déterminer si l’utilisateur est autorisé à entrer dans la zone demandée. Cela peut être basé sur des rôles, des niveaux d’accès préalablement définis ou des règles spécifiques.

- Déverrouillage ou ouverture de la porte : Si l’utilisateur est autorisé, le système de contrôle d’accès déverrouille ou ouvre la porte, permettant ainsi l’accès à la zone concernée. Cela peut se faire par le biais de serrures électroniques, de dispositifs d’ouverture de porte, de lecteurs de cartes ou d’autres mécanismes de contrôle.

- Journalisation des accès : À chaque interaction, le système de contrôle d’accès enregistre les détails de l’accès, y compris l’identité de l’utilisateur, la date, l’heure et la zone d’accès. Cela permet de garder une trace des mouvements et d’effectuer des audits de sécurité ultérieurs.

- Gestion des incidents : En cas d’accès non autorisé, de tentative d’intrusion ou de comportement suspect, le système de contrôle d’accès peut déclencher des alarmes, des notifications ou des protocoles de sécurité spécifiques pour gérer l’incident.

L’ensemble de ce processus de contrôle d’accès est généralement géré par un logiciel centralisé qui contrôle les équipements physiques tels que les lecteurs de cartes, les serrures électroniques, les caméras de surveillance, etc. Les technologies utilisées peuvent varier en fonction des besoins spécifiques de l’entreprise, de sa taille et de son niveau de sécurité requis.

Pourquoi mettre en place une solution de contrôle d'accès en entreprise ?

La mise en place d’une solution de contrôle d’accès en entreprise offre de nombreux avantages et est essentielle pour garantir la sécurité des locaux et des ressources. Voici quelques raisons clés pour lesquelles il est important de mettre en place une telle solution :

- Protection contre les intrusions : Le contrôle d’accès permet de prévenir les intrusions non autorisées dans les locaux de l’entreprise. Il restreint l’accès aux personnes autorisées uniquement, ce qui réduit les risques de vols, de vandalisme ou d’autres activités criminelles.

- Protection des données sensibles : De nombreuses entreprises traitent des informations sensibles et confidentielles. Le contrôle d’accès aide à protéger ces données en empêchant les personnes non autorisées d’y accéder. Cela peut inclure des mesures telles que le contrôle des accès aux serveurs, aux bases de données ou aux systèmes informatiques.

- Sécurité des employés : Le contrôle d’accès garantit la sécurité des employés en limitant l’accès aux zones dangereuses ou à haut risque. Cela peut inclure des zones de production, des zones de stockage de substances dangereuses ou des zones techniques sensibles. Les employés peuvent se sentir en sécurité en sachant que seules les personnes autorisées peuvent accéder à ces zones.

- Gestion des visiteurs : Les entreprises reçoivent souvent des visiteurs tels que des clients, des fournisseurs ou des prestataires de services. Le contrôle d’accès permet de gérer et de suivre l’accès de ces visiteurs en leur attribuant des badges temporaires ou des laissez-passer spécifiques. Cela permet de maintenir un contrôle sur les personnes présentes dans les locaux et de garantir la sécurité générale.

- Conformité réglementaire : Dans de nombreux secteurs, les entreprises sont tenues de respecter des réglementations strictes en matière de sécurité et de protection des données. La mise en place d’un contrôle d’accès approprié contribue à répondre à ces exigences et à démontrer la conformité aux réglementations en vigueur.

- Suivi des accès : Le contrôle d’accès enregistre les détails de chaque accès autorisé, ce qui permet de suivre et d’auditer les mouvements des personnes dans les locaux de l’entreprise. Cela peut être utile pour des raisons de sécurité, de gestion des incidents, de surveillance ou de conformité.

En résumé, mettre en place une solution de contrôle d’accès en entreprise offre une protection accrue contre les intrusions, la sécurité des données, la gestion des visiteurs, la conformité réglementaire, la sécurité des employés et le suivi des accès. Cela permet d’améliorer la sécurité globale de l’entreprise et de prévenir les incidents indésirables.

Qui est concerné par le contrôle d'accès en entreprise ?

Le contrôle d’accès en entreprise concerne plusieurs parties prenantes, notamment :

- Employés : Les employés sont directement concernés par le contrôle d’accès en entreprise. Le contrôle d’accès permet de réguler leur accès aux locaux, aux zones sensibles et aux ressources internes. Il garantit que seules les personnes autorisées peuvent entrer dans certaines zones et utilise des méthodes telles que les badges, les codes PIN ou les empreintes digitales pour vérifier leur identité.

- Visiteurs : Les visiteurs, tels que les clients, les fournisseurs ou les prestataires de services, sont également soumis à un contrôle d’accès. Ils peuvent être tenus de s’inscrire à l’arrivée, de présenter une pièce d’identité et d’obtenir un badge temporaire ou un laissez-passer pour accéder aux locaux de l’entreprise.

- Gestion de la sécurité : Les équipes de sécurité de l’entreprise sont directement impliquées dans la mise en place et la gestion du contrôle d’accès. Elles sont responsables de la surveillance des systèmes de contrôle d’accès, de la gestion des autorisations d’accès, de la création de politiques de sécurité et de la formation du personnel.

- Direction et gestionnaires : Les dirigeants et les gestionnaires de l’entreprise sont responsables de la mise en place de politiques de sécurité et de la supervision générale du contrôle d’accès en entreprise. Ils prennent des décisions sur les niveaux d’accès, les autorisations et les ressources sensibles auxquelles les employés peuvent accéder.

- Équipes informatiques : Les équipes informatiques sont impliquées dans le contrôle d’accès en entreprise, notamment dans la gestion des systèmes d’authentification, des bases de données d’utilisateurs et des infrastructures technologiques sous-jacentes.

En résumé, le contrôle d’accès en entreprise concerne les employés, les visiteurs, les équipes de sécurité, la direction, les gestionnaires et les équipes informatiques, tous jouant un rôle essentiel dans la mise en place et la gestion de la sécurité des accès dans l’entreprise.

Quels sont les types de contrôle d'accès pour les entreprises ?

Il existe plusieurs types de contrôles d’accès utilisés par les entreprises pour sécuriser leurs locaux et réguler l’accès des personnes autorisées. Voici quelques-uns des types les plus courants :

- Contrôle d’accès physique : Il s’agit de mesures physiques telles que les serrures, les clés, les badges d’identification, les lecteurs de cartes ou les serrures électroniques pour restreindre l’accès aux bâtiments, aux zones sensibles ou aux zones spécifiques à l’intérieur de l’entreprise.

- Contrôle d’accès basé sur les cartes : Ce système utilise des cartes ou des badges d’identification qui contiennent des informations d’identification spécifiques pour autoriser ou refuser l’accès aux employés ou visiteurs. Les lecteurs de cartes sont utilisés pour vérifier et valider les cartes.

- Contrôle d’accès biométrique : Ce type de contrôle d’accès utilise des caractéristiques physiques uniques des individus, telles que les empreintes digitales, la reconnaissance faciale, la reconnaissance de l’iris ou la reconnaissance vocale, pour vérifier leur identité et autoriser l’accès.

- Contrôle d’accès basé sur les codes : Il s’agit d’un système où les utilisateurs doivent entrer un code, généralement un code PIN, sur un clavier ou un pavé numérique pour accéder à une zone restreinte.

- Contrôle d’accès à distance : Ce type de contrôle d’accès permet la gestion à distance des autorisations d’accès, souvent via une plateforme logicielle ou une application mobile. Il permet aux entreprises de gérer et de surveiller les accès à distance, par exemple pour les employés travaillant à domicile ou les visiteurs qui demandent l’accès.

- Contrôle d’accès basé sur le temps : Il permet de limiter l’accès à certaines heures ou jours spécifiques, en fonction des horaires de travail, des autorisations individuelles ou des politiques de l’entreprise.

Ces différents types de contrôle d’accès peuvent être utilisés seuls ou combinés pour créer un système de sécurité adapté aux besoins spécifiques de chaque entreprise.

Quelles sont les étapes du contrôle d'accès en entreprise ?

Le contrôle d’accès en entreprise implique généralement plusieurs étapes pour garantir la sécurité des locaux et des ressources. Voici les étapes typiques du processus de contrôle d’accès en entreprise :

- Identification des besoins : La première étape consiste à identifier les besoins spécifiques en matière de contrôle d’accès de l’entreprise. Cela comprend l’évaluation des risques, l’identification des zones sensibles ou restreintes, et la définition des niveaux d’autorisation nécessaires.

- Sélection des technologies : En fonction des besoins identifiés, il est nécessaire de sélectionner les technologies appropriées pour mettre en œuvre le contrôle d’accès. Cela peut inclure des systèmes de badges, des lecteurs de cartes, des serrures électroniques, des dispositifs biométriques ou des systèmes de vidéosurveillance.

- Installation des équipements : Une fois les technologies choisies, il est nécessaire d’installer les équipements de contrôle d’accès, tels que les lecteurs de cartes, les serrures électroniques, les caméras de sécurité, etc. Cela peut impliquer des travaux de câblage, d’installation matérielle et de configuration logicielle.

- Configuration des autorisations : La configuration des autorisations d’accès est une étape cruciale. Il s’agit de définir les niveaux d’autorisation pour chaque utilisateur ou groupe d’utilisateurs, en leur attribuant des droits d’accès spécifiques à certaines zones ou ressources.

- Enregistrement des utilisateurs : Les utilisateurs autorisés doivent être enregistrés dans le système de contrôle d’accès, en leur attribuant des identifiants uniques, tels que des badges ou des codes PIN. Cela permet de suivre et d’authentifier les accès ultérieurs.

- Formation des utilisateurs : Il est essentiel de former les utilisateurs sur le fonctionnement du système de contrôle d’accès, les procédures d’identification et d’accès, ainsi que les règles de sécurité associées. Cela permet de garantir une utilisation correcte et efficace du système.

- Surveillance et maintenance : Une fois le système de contrôle d’accès en place, il est important de le surveiller régulièrement pour détecter les éventuelles anomalies ou tentatives d’accès non autorisées. Une maintenance régulière doit également être effectuée pour assurer le bon fonctionnement des équipements.

Ces étapes du contrôle d’accès en entreprise peuvent varier en fonction des spécificités de chaque organisation, mais elles fournissent un cadre général pour la mise en œuvre et la gestion efficace du contrôle d’accès.

Nos autres actualités sur le contrôle d’accès :

- Comment choisir le bon système de contrôle d’accès pour son entreprise ?

- Quels sont les avantages du contrôle d’accès sans fil ?

- Utilisation de la vidéosurveillance pour le contrôle des badges

- Le contrôle d’accès premier levier de la sécurité en entreprise

Nos chantiers en contrôle d’accès :